Suchergebnis (Gesucht wurde: astroid update)

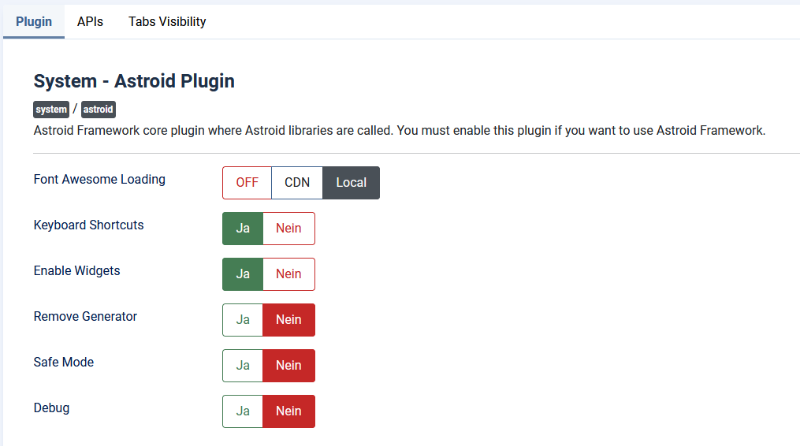

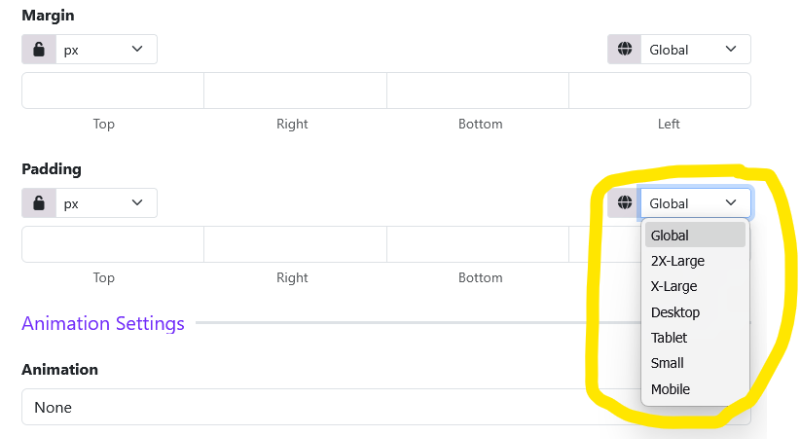

Ab der Astroid Version 3.x wurde dieser Safe Mode eingeführt. Grund dafür war, dass in den neueren Versionen weitere Displaygrößen hinzukamen, die man für diverse Einstellungen zusätzlich festlegen kann. Dies betriftt z.B. Padding und Margin Einstellungen in den Template Optionen beim Layout (Section /Modulpositionen) oder auch die Fonts (Schriftarten).

Der Safe Mode übernimmt bei Aktivierung die bisher festgelegten Einstellungen der Displaygröße "Desktop" für die neuen, darüber konfigurierbaren Displaygrößen > Desktop (Global, 2X Large und X-Large). Deaktiviert man nun den Safe Mode, werden die für Desktop festgelegten Einstellungen nicht mehr für die größeren Displaygrößen übernommen und man muss diese Einstellungen selbst festlegen.

Aktuell wird der Safe Mode bei Astroid Updates als Standard Einstellung immer aktiviert. Wer bisher ohne Safe Mode unterwegs war, muss den Safemode also nach dem Update wieder deaktivieren.

Ab der Version Astroid 3.4 wird der Safe Mode dann standardmäßig deaktiviert sein und muss von Ihnen bei Bedarf wieder aktiviert werden, damit die Werte von der Displaygröße Desktop wieder auf die größeren Displaygrößen angewendet werden.

Hierzu gibt es auch folgende Aussage der Entwickler auf unserer Frage, ob der Safe Mode auch zukünftig den User zur Verfügung stehen wird:

Wir hoffen Ihnen damit ein Grundverständnis für die Nutzung von Safe Mode vermittet zu haben und wünschen Ihnen weiterhin viel Erfolg.Dieser Modus bleibt bestehen. Ältere Websites, deren Konfigurationen im System – Astroid-Plugin gespeichert wurden, sind davon nicht betroffen. Das Update ändert keine Benutzerkonfigurationen. Derzeit wird der Astroid-Sicherheitsmodus bei Neuinstallationen auf Kundenwebsites automatisch aktiviert. Ab Version 3.4 wird er nicht mehr automatisch aktiviert. Bestehende Benutzer, die den Sicherheitsmodus im Backend aktiviert haben, sind davon nicht betroffen. Sollten sie vergessen haben, ihn zu aktivieren oder ihre Konfigurationen im System – Astroid-Plugin zu speichern, weisen Sie sie einfach darauf hin, ihn im Plugin zu aktivieren und zu speichern. Danach funktioniert alles wieder normal.

Ihr Team von Joomlaplates

Wenn Sie keine Sicherung ab dem Datum vor dem Hacking nicht wiederherstellen konnen, gehen sie wie folgt vorWenn Sie von Mitte Februar ein Backup haben, stellen Sie es bitte wieder her und aktualisieren Sie Astroid so schnell wie möglich auf die neueste Version und ganz wichtig, erstellen sie einen .htaccess Schutz fur ihr Backend.

1.) Wenn ihr Admin Bereich durch eine .htaccess geschutzt war, hatte der Angreifer keine Chancen, hier installieren sie nur das Astroid Update

2.) Suchen sie in Joomla > Plugin > Payload | Falls nicht vorhanden, sofort Admin Bereich via .htaccess schutzen und das Astroid Update installieren

3.) Sollten sie ein payload Plugin finden, hilft leider auch das deinstallieren nichts mehr, weil das Plugin bereits ihre Joomla Version mit weiteren suspekten Files verseucht hat.

4.) Bei einem Payload Fund mussen sie ein Backup zuruckspielen, das alter als 7 Tage ist, also vor dem 22.02.2026

---

Bitte folgen Sie den folgenden Schritten.

Angriff Vektor

- Sicherheitslücke: CVE-2026-21628 (CVSS 10.0 Critical) Authentifizierungsbypass in Astroid Framework

- Gepatcht in: Astroid Framework v3.3.11 (5. März 2026)

- Methode: Attacker hat einen PHP-Dropper hochgeladen, der als SVG-Bild über den Astroid AJAX-Endpunkt getarnt ist, der

Installierte zwei bösartige System-Plugins

- System - BLPayload (Plugins/System/Blastladung/)

- System - JCachePro (Plugins/System/jcachepro/) Begleit-Plugin

- Plugin & Dateientfernung

- Deaktivieren und deinstallieren des System - BLPayload-Plugin

- Deaktivieren und deinstallieren des System - JCachePro Plugin

- Manuelles loschen von Plugins/System/blpayload/ Verzeichnis

- Manuelles loschen von Plugins/system/jcachepro/ Verzeichnis

- Suche nach und entfernte Dropper-Dateien im Verzeichnis /images/ (Dateinamen wie blp_.php, blr_.php,

astroid_poc_*.php) - Löschen von bösartigen Cache-Dateien: plg_jcp_.html und plg_blpayload_ von /administrator/cache/

- Datenbankbereinigung

- BLPayload-Eintrag aus der #__extensions-Tabelle entfernen

- JCachePro-Eintrag aus der #__extensions-Tabelle entfernen

- Überprüfe #__update_sites auf Schurken-Update-Servereinträge

- Überprüfe #__users für nicht autorisierte Admin-Konten

- Zugang & Anmeldeinformationen

- Alle Joomla-Administrator-Passwörter ändern

- Das Datenbankbenutzerpasswort und die aktualisierte configuration.php ändern

- ändern der FTP/SFTP- und Hosting-Control-Panel-Passwörter

- Patching

- Aktualisieren sie Astroid Framework auf v3.3.11+ (kritisch schließt den Angriffsvektor)

- Aktualisieren sie Joomla Core auf neueste stabile Version

- Alle verbleibenden Erweiterungen aktualisiert

- Unbenutzte/nicht erkannte Erweiterungen entfernen

- Verifizierter .htaccess und configuration.php wurden nicht manipuliert

- Überprüfte Server-Cron-Aufträge auf nicht autorisierter Einträge

- Löschten von Joomla Cache und /tmp/ Verzeichnis

Der Hacker kann aber nur dann Zugriff erlangen, wenn ihr Backend Bereich nicht durch einen .htaccess Schutz verfugt.

Fugen sie sofort einen .htaccess Schutz fur ihr Backein ein

www.joomla-security.de/adminbereich/htaccess-schutz.html

..

Morgen werden wir dann auch eine neue Astroid version zur Verfugung stellen, die sie bitte unverzuglich installieren sollten. Weitere Infos Sie direkt bei Astroid: astroidframe.work/blog/update-astroid-fr...rity-vulnerabilities

--

Vorgehensweise

- Wenn ihr Admin Bereich durch eine .htaccess geschutzt war, hatte der Angreifer keine Chancen, hier installieren sie nur das Astroid Update

- Suchen sie in Joomla > Plugin > Payload | Falls nicht vorhanden, sofort Admin Bereich via .htaccess schutzen und das Astroid Update installieren

- Sollten sie ein payload Plugin finden, hilft leider auch das deinstallieren nichts mehr, weil das Plugin bereits ihre Joomla Version mit weiteren suspekten Files verseucht hat.

- Bei einem Payload Fund mussen sie ein Backup zuruckspielen, das alter als 7 Tage ist, also vor dem 22.02.2026

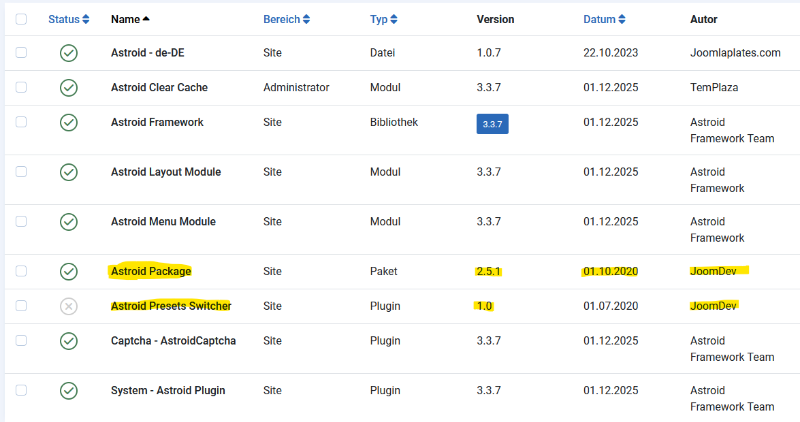

Wichtig: der Astroid Preset Switcher muss (wenn vorhanden) zuerst deinstalliert werden bevor Astroid 2.5.1 entfernt wird, da sonst Ihr Backend nicht mehr funktioniert!

Um dies im Vorfeld zu vermeiden, bitte wir Sie wie folgt zu verfahren:

- Gehen Sie im Backend auf System /Erweiterungen

- Suchen Sie zuerst nach Astroid Presets Switcher

- Deinstallieren Sie Astroid Preset Switcher

- Suchen Sie anschließend nach Astroid Package

- Falls Ihnen die Version 2.5.1 angezeigt wird, deinstallieren Sie das Paket

Nach der Deinstallation wird das Frontend Ihrer Webseite nicht mehr angezeigt und Sie können auch die Template-Optionen nicht mehr öffnen, was aber schnell wieder zu beheben ist:

Laden Sie sich Astroid in der aktuellsten Version herunter und Installieren Sie es im Backend erneut (einfach drüber installieren).

Nun müssten auch alle Ihre Einstellungen in den Template-Optionen wieder vorhanden sein und das Frontend Ihrer Webseite funktionieren.

Vielen Dank für Ihr Verständnis.

PS Bitte das Template Layout sicherheitshalber vorher exportieren und immer ein Backup Ihrer Joomla Webseite (inklusive Datenbank) mit Akeeba Backup erstellen.

Hierbei wird die bisherige Farbe durch blau ersetzt und kann auch nicht mehr ohne zusätzlichen CSS Code verändert werden.

Die Version 3.2.3 wurde veröffentlicht und der Fehler damit beseitigt.